De nuevo un fallo en la seguridad del navegador de Microsoft Internet Explorer. Parece ser que afecta a TODAS LAS VERSIONES ACTUALES DE INTERNET EXPLORER( explorer 7,8 y 9) Y A TODOS LOS SISTEMAS OPERATIVOS (Windows XP, Vista y 7 en las versiones de 32 y 64 bits).

Podréis actualizar vuestro equipo automáticamente siguiendo las

indicaciones de los siguientes manuales para Windows XP, Windows Vista y

Windows 7:

o bien, realizar las descargas manualmente para vuestro sistema

operativo específico desde la web oficial de Microsoft e instalarlas

después.

Debido al impacto sobre el sistema, se recomienda actualizar a la mayor brevedad posible caso de usar este navegador ya que hablamos de una vulnerabilidad crítica.

Desde el Dpto de Informática llevamos muchos años recomendando otros navegadores de Internet. No tenemos ninguna predilección por ninguno pero en la empresa y para todos los trabajadores y compañeros que nos piden consejo les recomendamos que NO usen Internet Explorer.

No quiere decir que estos navegadores estén a salvo de ataques y vulnerabilidades pero al tratarse de programas muy específicos y que contiuamente se están actualizando consiguen que estos fallos se minimicen siempre y cuando se obtenga y mantenga las últimas versiones.

Además el tiempo de respuesta ante problemas y fallos es mucho más rápido en estos programas.

Para navegar por Internet utilizad:

NAVEGADOR FIREFOX de la fundación Mozilla

NAVEGADOR CHROME de Google

Noticia extraida de

http://blogs.protegerse.com/laboratorio/2012/09/18/vulnerabilidad-critica-en-internet-explorer-sin-solucion-disponible/

Tras unas semanas en las que el

software de Java ha sido el protagonista absoluto en lo que respecta a

vulnerabilidades, estos últimos días hemos visto cómo Internet Explorer

le robaba el estrellato con el descubrimiento de una grave vulnerabilidad para este navegador. Según se ha podido comprobar, esta vulnerabilidad afecta a las versiones 7, 8 y 9 de Internet Explorer en cualquier versión del sistema operativo Windows donde estén instalados, y ya existe al menos un exploit que se aprovecha de ella y que se están propagando por la Red.

Uno de los primeros investigadores que dio la voz de alarma fue Eric Roman, el cual también opina que esta nueva vulnerabilidad podría compartir autores con los de las graves vulnerabilidades de Java

de hace un par de semanas. Según afirma este investigador, desde el

descubrimiento de las vulnerabilidades en Java se encargó de revisar

alguno de los servidores infectados usados por los ciberdelincuentes

para almacenar los exploits. Fue el pasado 14 de septiembre cuando

descubrió un nuevo directorio que alojaba 4 archivos y que se

corresponden con los usados para aprovecharse de esta nueva

vulnerabilidad.

Esta vulnerabilidad permite la ejecución

remota de código al visitar una página web preparada para aprovechar el

fallo de seguridad y descargar malware en un sistema Windows

completamente actualizado. El investigador Eric Roman preparó un vídeo

donde se puede ver cómo se utiliza este agujero de seguridad para

descargar los archivos de la herramienta de acceso remoto conocida como

Poison Ivy:

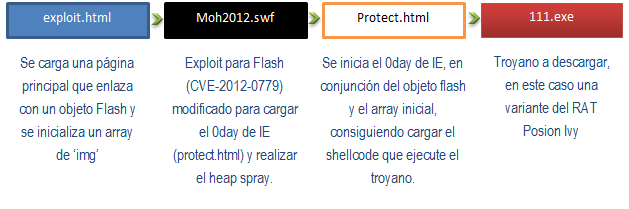

Nuestros compañeros de Hispasec han elaborado un sencillo diagrama de flujo del ataque donde se observa los pasos que se realizan:

Al tratarse de una vulnerabilidad 0-day

aón no existe un parche que le ponga remedio. Tampoco sabemos si

Microsoft se saltará su ciclo habitual de publicación de parches de

seguridad, cuya próxima actualización está prevista para el martes 9 de

octubre. De momento, la única manera de mitigar el aprovechamiento de

esta grave vulnerabilidad es usando otros navegadores o configurando

correctamente lo que Microsoft denomina como “Kit de herramientas de experiencia de mitigación mejorada”.

La situación se agrava al conocer que,

al igual que sucedió con las recientes vulnerabilidades de Java, el

conocido framework Metasploit ya ha añadido un módulo

para aprovechar este fallo de seguridad. Debido a la elevada cuota de

mercado que aún mantiene Internet Explorer, las numerosas versiones

afectadas y que el exploit puede aprovecharse para propagar todo tipo de

malware, las víctimas potenciales podrían contabilizarse por millones.

Desde el laboratorio de ESET en Ontinet.com

recomendamos evitar usar Internet Explorer si es posible y, en caso de

ser necesario, evitar navegar por webs que no sean las habituales o

pulsar sobre enlaces sospechosos recibidos mediante correo electrónico,

mensajería instantánea o por redes sociales.